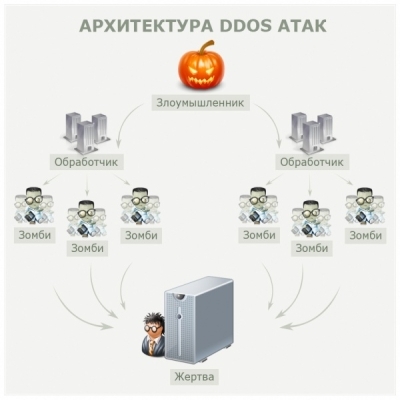

DDoS-атака (Distributed Denial of Service) – одновременная атака системы с большого количества компьютеров с целью закрыть либо затруднить доступ пользователям системы к системным ресурсам. Основная задача DDoS-атаки – максимально притормозить и/или вовсе остановить работу сервера.

По сути, DDoS-атака – это то же самое, что и DoS-атака, с той лишь разницей, что DDoS-атака, как правило, производится одновременно с большого количества компьютеров. Причем, владелец компьютера может даже и не знать о том, что с его ПК производится DDoS-атака (для нее вполне подходят и взломанные компьютеры).

DoS-атака (Denial of Service, «отказ в обслуживании») производится путем подачи на компьютер или систему большого числа ложных запросов, требующих больших ресурсов. В результате система «виснет», и пользование ею становится затруднено.

Условия для DDoS- и DoS-атаки

Ddos-атака может быть как запланированной (например, с целью завладения системой либо получения материальной выгоды), так и результатом непреднамеренного действия – к примеру, чрезмерно большое количество пользователей сайта, что приводит к чрезмерной нагрузке сервера и, как следствие, к отказу в обслуживании.

Существует несколько причин, которые могут привести к DoS- или Ddos-атаке:

- Недостаточная фильтрация и проверка данных может привести либо к неоправданно завышенному потреблению ресурсов, либо к нескончаемому циклу, либо к использованию слишком большого объема оперативной памяти (иногда даже всей доступной памяти).

- Ошибка в программном коде, из-за которой происходит обращение к несуществующему либо неиспользуемому фрагменту адреса. Кроме того, возможно выполнение недопустимых инструкций либо аварийное завершение программы. Классической ошибкой в программном коде, которая может спровоцировать DoS- или Ddos-атаку, считается обращение программы по нулевому адресу.

- Флуд (в переводе с английского flood – это наводнение, переполнение) – атака, которая состоит из большого количества очень ресурсоемких запросов на сервер, как правило, бессмысленных. Исчерпывает доступные системные ресурсы и приводит к остановке работы системы.

- Атака второго рода – атака, которая вызывает ложное срабатывание системы защиты, что делает ресурс на какое-то время недоступным для пользователей.

Обнаружение Ddos- и DoS-атак

Безусловно, собственно DoS- или Ddos-атаку не заметить невозможно. Однако, для того, чтобы избежать отрицательных последствий атаки – как материальных, так и трудозатратных – есть смысл устанавливать системы обнаружения атак. Причем, такие системы наиболее целесообразно ставить на сетевых магистральных каналах, нежели у конечных пользователей. Таким образом, можно более-менее эффективно противодействовать Ddos-атакам, так как подобные системы обнаружения позволяют получить дополнительные сведения об атаке: ее тип, характер, другие данные.

Есть три группы методов, которые позволяют обнаруживать Ddos-атаки:

- Сигнатурные – методы, которые подразумевают детальный анализ качества трафика;

- Статистические – методы, основанные на количественном анализе трафика;

- Комбинированные (или гибридные) – методы, в которых подразумевается проведение одновременно качественного и количественного анализа трафика. Это наиболее эффективный подход к выявлению Ddos-атак.

Защита от Ddos-атак

Выбирая метод выявления и способ защиты от Ddos-атак, стоит иметь в виду, что гарантированно на 100% защитить систему от атак практически невозможно, особенно, если будет задействовано большое количество «вражеских» компьютеров. Тем не менее, кое-какие меры по противодействию Ddos-атакам могут быть вполне эффективны.

Все методы противодействия Ddos-атакам подразделяются на пассивные и активные, а также на превентивные (предупреждающие) и реакционные (ответные на уже состоявшуюся атаку).

Основные методики защиты от Ddos-атак:

- Профилактические – превентивная мера, которая предусматривает устранение вероятных причин, по которым может произойти кибератака. В первую очередь, направлены на решение личностных или межгрупповых конфликтов, так как статистика крупнейших Ddos-атак показывает, что наибольшее количество кибератак происходит вследствие личных, религиозных, политических и др. распрей и провокаций.

- Блэкхолинг и фильтрация – то есть, блокировка трафика, исходящего из атакующих машин. Чем ближе к атакующей системе, тем такой метод будет эффективнее, чем ближе к объекту атаки, тем он будет менее эффективным.

- Обратная атака предусматривает перенаправление атакующего трафика непосредственно на источник Ddos-атаки.

- Устранение условий, необходимых для Ddos-атаки – достаточно эффективная методика, но, к сожалению, не работающая для флуд-атак, так как для них условием является конечность того или иного системного ресурса.

- Рассредоточение позволяет продолжать обслуживать пользователей даже в случае Ddos-атаки, так как подразумевает дублирование систем.

- Наращивание ресурсов само по себе не способно защитить от Ddos-атаки, но является хорошей основой для применения прочих мер.

- Уклонение – это увод цели атаки от прочих ресурсов, которые подвергаются кибератакам вместе с основной целью (доменом или IP).

- Ответные меры – «ответный удар», то есть, воздействие на источники либо организатора Ddos-атаки самыми различными методами, в том числе, и правовыми.

- Специальное оборудование – существует спецоборудование для отражения кибератак, например, DefensePro от Radware, Периметр от МФИ Софт, SecureSphere от Imperva и многие другие.

- Использование сервиса для защиты от Ddos-атак – в случае флуд-атак эффективным будет специальный сервис по защите системы.